|

검색 엔진에 노출되는 피싱 페이지 주의! AhnLab ASEC 분석팀 l 2021-05-05

ASEC은 과거 애드웨어(Adware) 및 PUP(Potentially Unwanted Program) 프로그램을 통해 유포되는 BeamWinHTTP 악성코드에 대해 다룬 바 있다. 사용자가 크랙(Crack)이나 키젠(Keygen)과 같은 프로그램을 설치하기 위해 피싱 페이지에서 설치 파일을 다운로드 받아 설치하면 각종 PUP 및 BeamWinHTTP 악성코드가 설치된다. BeamWinHTTP는 추가적으로 인포스틸러(Infostealer) 악성코드들을 설치한다.

이번 글에서는 ASEC이 최근 확인한 BeamWinHTTP 악성코드 사례에 대해 알아본다.

BeamWinHTTP 악성코드를 설명하기에 앞서, 관련 용어에 대한 설명은 아래와 같다.

-애드웨어(Adware): 광고 프로그램으로 프로그램 자체는 악의적인 행위를 하지 않지만, PC를 느리게 하는 등 광고를 띄워 사용자들에게 불편함을 초래한다.

-PUP: Potentially Unwanted Program의 약자로 사용자의 동의를 구하지만 사용자에게 불필요한 프로그램

-크랙(Crack): 무단복제/불법 다운로드 방지 등 기술이 적용된 상용 소프트웨어를 불법으로 사용하기 위해 보호방식을 제거하는 프로그램 및 행위

-키젠(Keygen): 소프트웨어 불법 복제를 위해 설치에 필요한 키를 만드는 프로그램

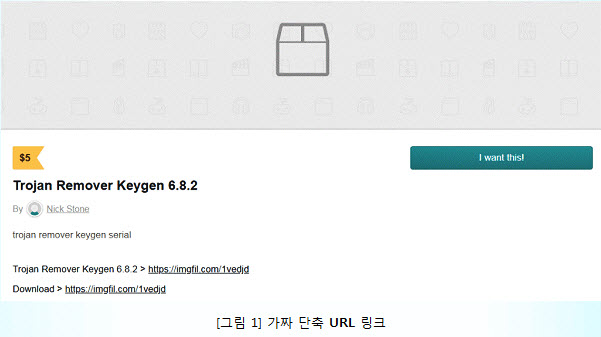

구글 등 검색 엔진에서 프로그램 이름 혹은 크랙이나 키젠과 같은 키워드를 검색할 경우 가짜 단축 URL 링크가 걸려있는 웹페이지들이 나타날 때가 있다. [그림 1]에서 단축 URL은 ‘hxxps://imgfil[.]com’이며, ‘hxxps://blltly[.]com’도 확인된다. 각각 ‘imgfil[.]com’은 ‘https://imgflip.com’, ‘blltly[.]com’은 ‘https://bitly.com’을 사칭하는 것으로 추정된다.

스크롤을 내려보면 키워드와 맞지 않는 다양한 한글 문장들이 보인다. 검색 엔진의 검색 결과 페이지에 올라가게 하기 위해 게임 크랙이나 사용 프로그램 키젠과 같은 다양한 키워드들을 삽입한 것으로 보인다.

이와 같은 피싱 공격은 외국 사이트 뿐만 아니라 국내 블로그 사이트도 사용되는 사례들도 있다. 다음 [그림 3]은 확인된 피싱 페이지를 캡처한 것이다.

사용자가 1번 혹은 2번 링크나 다운로드(Download) 버튼을 클릭하면 리다이렉트를 거쳐 [그림 4]와 같은 다운로드 페이지로 연결된다. 여기서 ‘DOWNLOAD’ 버튼을 클릭할 경우 압축파일을 내려 받게 된다.

사용자 입장에서 여기까지의 흐름을 정리하면 다음과 같다.

1. 구글 검색 -다운로드 버튼 클릭을 유도하는 피싱 페이지

2. 피싱 페이지 내 링크 또는 다운로드 버튼 클릭 - hxxps://imgfil[.]com 또는 hxxps://blltly[.]com -hxxp://capabresume[.]com -hxxps://ljett[.]com -hxxps://eemgl[.]com -hxxps://ezwcom[.]com

3. 리다이렉트된 페이지에서 다운로드 버튼 클릭 -hxxp://yabimer[.]com

다운로드 받은 파일의 압축을 해제하면 [그림 5]와 같이 두 개의 실행 파일이 보여진다. 둘 중 하나는 숨김 속성이 부여되어 있어 일반 사용자에게는 ‘call-of-duty-localiz_240662092.exe’ 파일 하나만 보여진다. 참고로 숨김 속성의 파일은 WSCC라는 정상 프로그램이며, 사용자에게 보여지는 “call-of-duty-localiz_240662092.exe”가 애드웨어를 설치하는 악성코드이다.

이후의 감염 과정은 지난 시큐리티레터 859호에 수록된 ‘불법 프로그램 사용자는 해커의 표적이 된다’ 콘텐츠를 참고하면 된다. 최근 BeamWinHTTP를 통해 다운로드되는 악성코드들은 대부분 비다르(Vidar), 라쿤(Raccoon), 피커 스틸러(Ficker Stealer) 등 인포스틸러 악성코드다.

정리하면 구글 검색을 통해 크랙, 키젠 등의 프로그램 다운로드 시 실제로는 인포스틸러 악성코드가 설치될 수 있다. 또한 한글 검색 결과를 통해서도 악성 파일 다운로드가 가능해 각별한 주의가 요구된다. 무엇보다 피해를 예방하려면 필요한 프로그램은 공식 경로를 이용해 다운로드 받아야 한다.

보다 자세한 사항은 ASEC 블로그를 통해 확인할 수 있다.

|

'<정보 및 지식> > ◈ 컴퓨터 & IT' 카테고리의 다른 글

| 영화 캐릭터로 친숙한 이름, 호크아이 악성코드 주의 (0) | 2021.05.15 |

|---|---|

| 배달 앱으로 위장한 악성코드 주의! (0) | 2021.05.14 |

| 카드뉴스, 고생하지 말고 무료 제작툴 이용해볼까 (0) | 2021.05.08 |

| 스팸 메일로 유포되는 닷넷 다운로더 악성코드 (0) | 2021.05.01 |

| 중고 거래 플랫폼이 흥하는 이유는? (0) | 2021.04.30 |